SECURITY NEWS

| [보안뉴스] 크롬로더, 불법 게임 프로그램으로 위장해 유포 중 | ||

|---|---|---|

|

||

|

파일명도 게임명에서 착안해 유사하게 만들어... MS Office나 어도비 포토샵 파일명도 존재 관련 파일명 구글 검색 시 상위 노출 파일 내려받을 때 악성코드 감염

[보안뉴스 김영명 기자] 최근 VHD 파일을 이용한 크롬로더(ChromeLoader)의 유포 정황이 포착돼 사용자들의 주의가 요구된다.

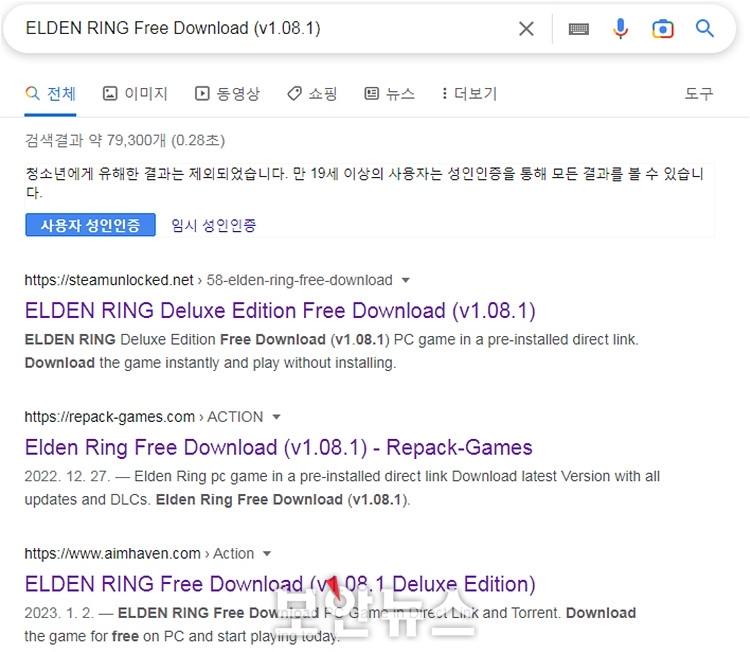

▲Google 검색 결과[자료=안랩 ASEC 분석팀]

안랩 ASEC 분석팀에 따르면, 지난해부터 악성코드 유포에 ISO나 VHD와 같은 디스크 이미지 파일을 이용하는 사례가 꾸준하게 증가하고 있다. 해당 유형의 VHD 파일은 주로 닌텐도와 스팀 게임의 핵 및 크랙과 관련된 파일명으로 유포되고 있다.

유포되는 파일명 중 일부를 소개하면, ‘파일명(게임명)’으로 다음과 같다.

△ELDEN RING Free Download (v1_08_1).vhd(엘든링) △Dark Souls 3 [FitGirl Repack]_part1_rar.vhd(다크소울3) △Red Dead Redemption 2 Free Download (v1_0_1436_28).vhd(레드데드리뎀션2) △File_ Need for Speed Carbon Collectors Edition____.vhd(니드포스피드) △File_ Minecraft – Story Mode_Complete Season_zi___.vhd(마인크래프트) △[NEW] ROBLOX _ Doors Script _ Hack _ Spawn Enti___.vhd(로블록스) △The Legend of Zelda_ Breath of the Wild SWITCH ___.vhd(젤다의전설) △Pokemon Ultra Moon_ Update 1_2 [Decrypted] 3DS ___ (1).vhd(포켓몬) △Animal-Crossing-New-Horizons-Switch-NSPNSZXCI-U___.vhd(동물의숲) △Mario Kart 8 Deluxe (NSP)(Booster Course DLC)(W___ (2).vhd(마리오카트) △Super Mario Odyssey Switch NSP+ Update Free Dow___.vhd(슈퍼마리오오디세이)

또한, 유료 소프트웨어 크랙 관련으로는 △Microsoft Office 2010 Free Download.vhd △Adobe Photoshop 2023 Free Download.vhd 등의 파일명도 존재한다.

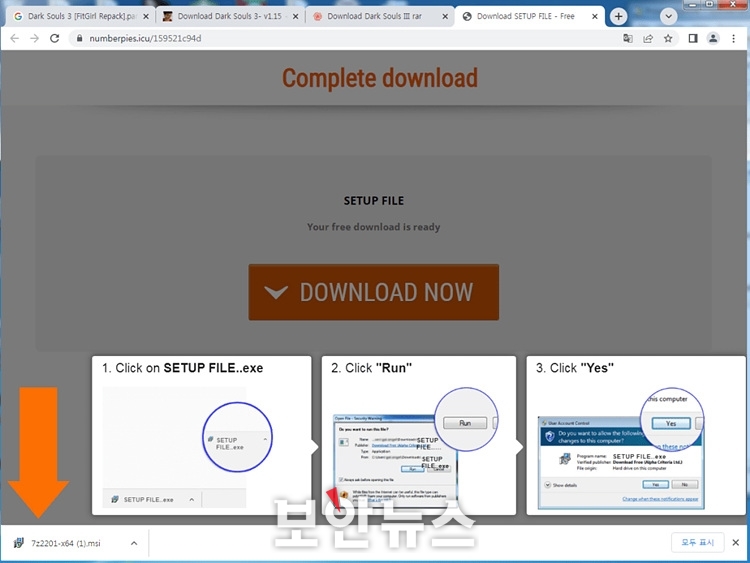

▲악성 광고 사이트[자료=안랩 ASEC 분석팀]

관련 파일명으로 구글에서 검색했을 때, 게임 핵 및 크랙 프로그램 등 불법 프로그램을 유포하는 사이트가 최상위에 다수 노출되는 것을 확인할 수 있다. 해당 사이트들에서 불법 프로그램을 다운로드 시도할 시, 악성 광고 사이트가 다수 생성된다. 이때 특정 광고 사이트에서 VHD 파일을 다운로드받는 것으로 추정되며, 현재는 정상 프로그램(7zip installer)이 다운로드된다.

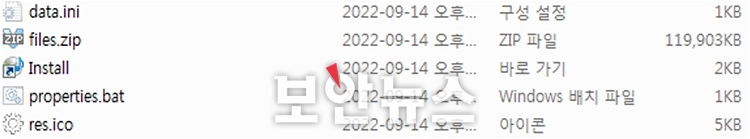

만약 해당 과정을 통해 VHD 파일을 다운로드한 경우, 사용자는 악성 VHD 파일을 게임 관련 프로그램으로 착각하기 쉽다. 악성 VHD 내부 파일은 아래와 같으며, Install.lnk 파일 외에는 모두 숨김 속성이 부여돼 있어 일반적인 사용자에게는 Install.lnk 파일만 보이게 된다.

▲VHD 내부 파일[자료=안랩 ASEC 분석팀]

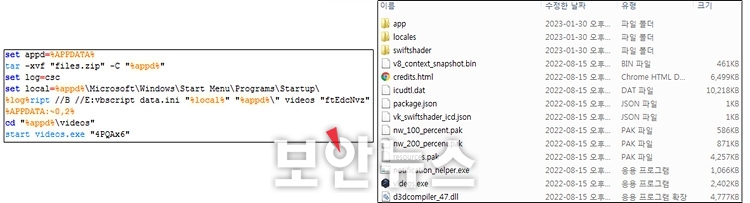

Install.lnk는 properties.bat 파일을 실행하며, properties.bat은 tar 명령어를 통해 files.zip 파일을 ‘%AppData%’ 경로에 압축 해제한다. files.zip 파일은 node-webkit(nw.js) 관련 정상 파일들과 악성 js 파일이 포함돼 있다. node-webkit이란, Chromium과 Node를 활용한 웹 애플리케이션으로 nw.exe를 통해 실행할 수 있으며 package.json 파일에 명시된 정보를 참조한다. 해당 특징을 이용해 node-webkit이 이후 과정에서 이용된다.

▲propertes.bat 및 files.zip 내부 파일(좌부터)[자료=안랩 ASEC 분석팀]

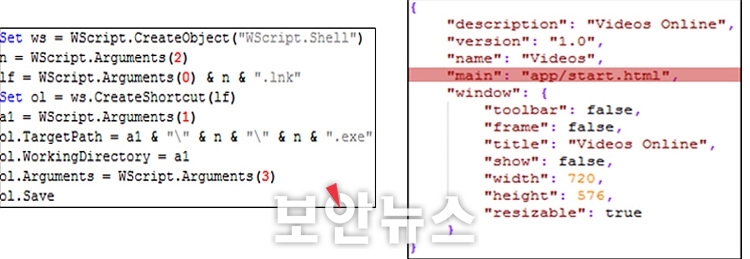

그 이후 properties.bat은 data.ini 파일과 압축 해제 후 생성된 videos.exe 파일을 실행한다. 먼저, data.ini는 VBScript 명령어로 ‘%AppData%MicrosoftWindowsStart MenuProgramsStartup’ 경로에 videos.exe를 실행하는 바로가기를 생성한다.

videos.exe 파일은 nw.exe가 내장된 형태로 package.json 파일을 참조해 main 속성에 지정된 스크립트가 동작하게 된다. main 속성에 지정된 스크립트는 start.html 파일이며 난독화된 형태의 악성 자바스크립트(JS)를 포함하고 있다.

▲data.ini 및 package.json[자료=안랩 ASEC 분석팀]

최종으로, videos.exe 파일은 start.html에 존재하는 악성 JS를 실행하게 되며 특정 주소에 접속해 ChromeLoader 다운로드를 시도한다. 다행이 현재 해당 주소는 접속이 불가능하다.

크롬로더는 Chrome 확장 프로그램을 통해 악성 행위를 수행하는 애드웨어 유형의 악성코드다. 크롬로더에 의해 생성 및 실행되는 악성 확장 프로그램은 하이재킹을 통해 광고 사이트로 리다이렉션 및 사용자 검색 데이터 수집을 수행하며, 이밖에도 브라우저 자격 증명 수집, 브라우저 설정 수정 등의 다양한 기능이 있다.

안랩 ASEC 분석팀은 최근 디스크 이미지 파일을 이용한 악성코드가 증가하고 있으며, 게임 핵 및 크랙 프로그램을 위장한 악성코드 형태는 다수의 공격자가 사용하는 방식이라면서, 사용자는 알려지지 않은 경로에서 다운로드한 파일을 실행할 때는 주의가 필요하며 반드시 공식 홈페이지에서 다운로드하는 것을 권장한다고 강조했다. [김영명 기자(boan@boannews.com)]

[출처 : 보안뉴스(https://www.boannews.com/media/view.asp?idx=114266&page=1&mkind=1&kind=)] |

||

| 이전글 | [보안뉴스] 검색 결과 노출 사이트 접속도 주의! 매그니베르 랜섬웨어 변형 유포 | |

| 다음글 | [보안뉴스] LG유플러스 개인정보 유출사고로 되짚어본 LG그룹 해킹사건 일지 | |