SECURITY NEWS

| [보안뉴스] 급여 대장으로 위장해 악성 ‘.chm’ 파일 유포중 | ||

|---|---|---|

|

||

|

정상 파일로 위장해 12월분 급여와 상여 내역 화면에 띄워

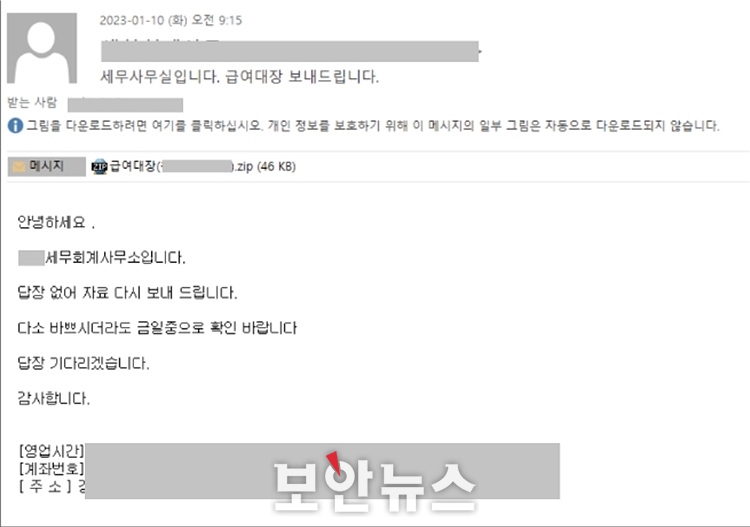

[보안뉴스 김영명 기자] 최근 악성 이메일을 통해 마이크로소프트 윈도(Windows) 도움말 파일(.chm) 파일이 유포되고 있어 사용자들의 주의가 필요하다. 이번에 발견된 악성 이메일은 세무 사무실에서 발송한 급여 대장으로 위장하고 있으며, ‘급여대장’의 파일명을 가진 압축파일을 첨부해 수신자의 호기심을 유발하고 있다.

▲급여대장을 위장한 악성 메일[자료=이스트시큐리티 ]

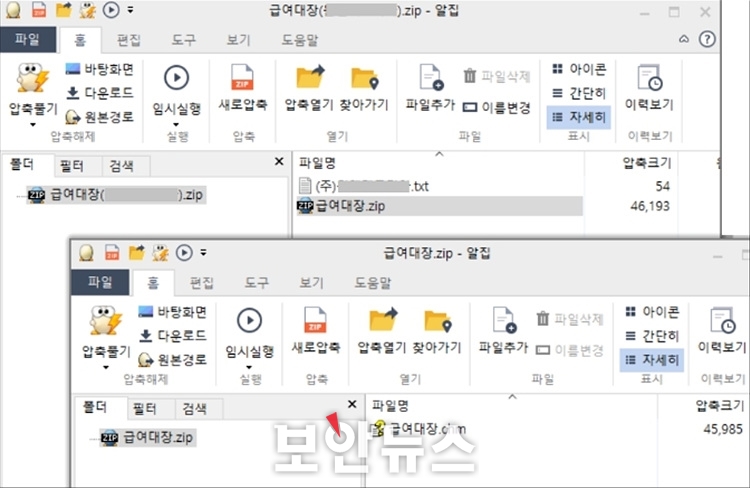

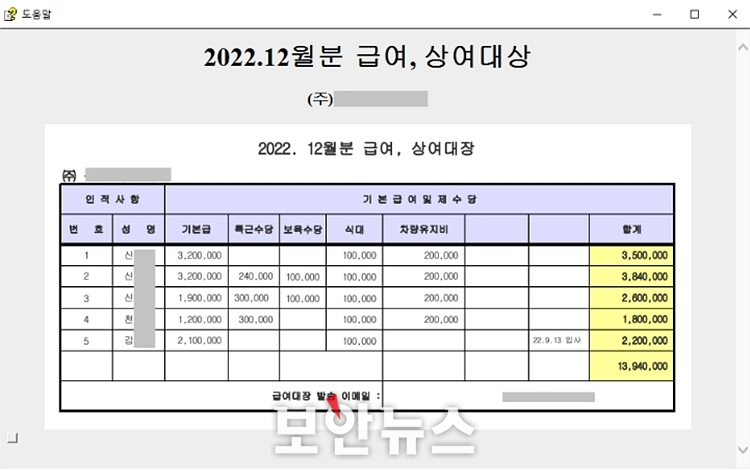

이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면, 압축 파일 내에는 ‘.txt’ 파일과 함께 또 하나의 압축파일이 있으며, 해당 압축 파일 내에는 ‘급여대장.chm’이 포함돼 있다. chm 파일 내부에는 악성 스크립트가 포함된 html 파일이 있으며, 사용자가 chm 파일 실행 시 정상 파일처럼 위장한 12월분 급여와 함께 상여 내역이 보여지지만 백그라운드에서는 악성행위를 수행하는 악성 스크립트가 동작하게 된다.

▲악성 메일 내 첨부되어 있는 압축 파일[자료=이스트시큐리티 ]

▲chm 파일 실행 후 보이는 화면[자료=이스트시큐리티 ]

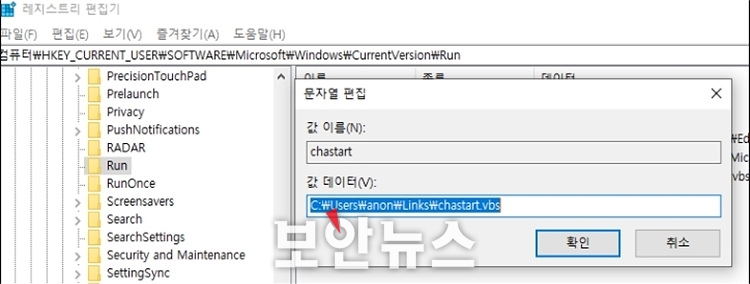

해당 파일이 실행되면 악성 명령어가 실행되며 %USERPROFILE%Links 하위경로에 chastart.vbs, chanew.bat 파일을 저장한다. 그 이후 chastart.vbs 파일을 실행하며, 실행된 chastart.vbs 파일은 chanew.bat을 실행한다.

또한, 레지스트리 자동실행(HKCUSOFTWAREMicrosoftWindowsCurrentVersionRun)에 chastart.vbs를 등록해 윈도를 재부팅할 때도 자동으로 실행될 수 있도록 설정한다.

▲레지스트리에 등록된 chastart.vbs 파일[자료=이스트시큐리티 ]

chanew.bat 파일은 C&C에 접속해 추가로 no01.bat와 setup.cab 파일을 내려받고 no01.bat 파일을 실행한다. no01.bat 파일은 실행 후 setup.cab 파일의 압축을 해제한 다음 wonna.bat 파일을 실행하게 된다. setup.cab 파일은 △start.vbs(레지스트리에 등록되는 파일) △wonna.bat(레지스트리에 start.vbs 등록 및 no4.bat 실행, 이후 주기적으로 명령제어(C2) 서버에 접속 및 명령 실행) △no4.bat(인포스틸러) △upload.vbs(탈취한 정보 C2에 업로드) △download.vbs(C2 접속을 통해 추가 악성코드 다운로드 시도) 등의 파일들로 구성돼 있다.

제일 마지막으로 실행되는 no4.bat 파일은 △다운로드 목록 △문서 △하위폴더 파일 목록 △공인 IP 정보 △프로세스 목록 △시스템 정보 △바탕화면 캡처 후 공격자 서버로 전송한다.

이스트시큐리티 ESRC 측은 “윈도 운영체제 사용자는 수상한 이메일에 첨부돼 있는 파일의 열람을 지양하고, 유사한 위협 사례들이 꾸준히 발견되고 있다는 점을 명심해 주의하는 것이 필요하다”고 당부했다. [김영명 기자(boan@boannews.com)]

[출처 : 보안뉴스(https://www.boannews.com/media/view.asp?idx=113381&page=2&mkind=1&kind=1)] |

||

| 이전글 | [보안뉴스] LG유플러스, 고객 개인정보 유출... 최소 18만명 정보 털렸다 | |

| 다음글 | [보안뉴스] 가상자산 투자자 노린 북한 추정 해킹 공격... 이번엔 국세청 사칭했다 | |