SECURITY NEWS

| [보안뉴스] RAT 툴, GitHub에 솔루션파일로 위장해 유포중 | ||

|---|---|---|

|

||

|

‘*.sln’ 파일, 아이콘 이미지, 이름 유사해 확인 필요 파일진단 우회 위해 파일 외형 변경 크립터툴 사용

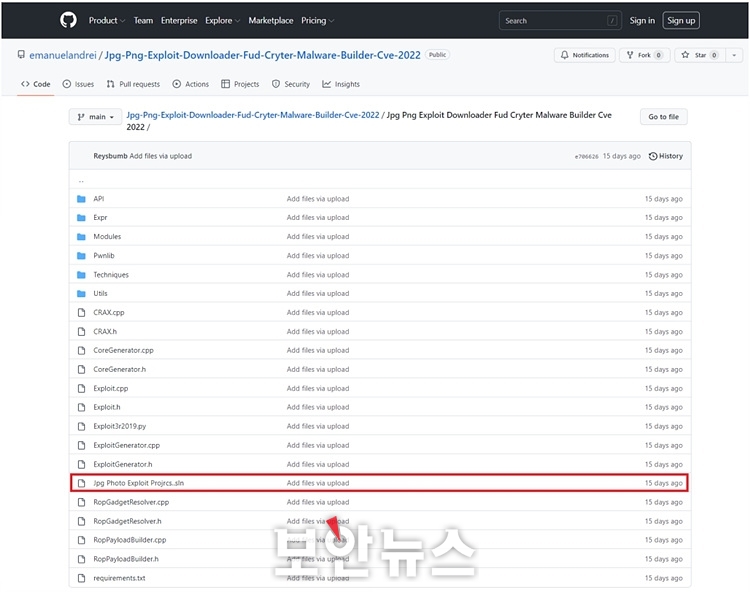

[보안뉴스 김영명 기자] 최근 GitHub에서 솔루션파일(*.sln)로 위장한 RAT 툴이 유포 중인 것이 확인됐다. 안랩 ASEC에 따르면 악성코드 유포자가 GitHub에 ‘Jpg Png Exploit Downloader Fud Cryter Malware Builder Cve 2022’라는 제목으로 소스코드를 공유하는 것으로 위장해 RAT 툴을 유포하고 있다.

▲GitHub에 공개된 위장 파일[이미지=안랩]

이미지를 보면 프로그램의 구성파일이 정상적으로 보이지만, 이 가운데 솔루션파일(*.sln)은 RAT 툴이다. 이와 같은 방법으로 악성코드 유포자는 RAT 툴을 솔루션파일(*.sln)로 위장해 사용자의 실행을 유도한다.

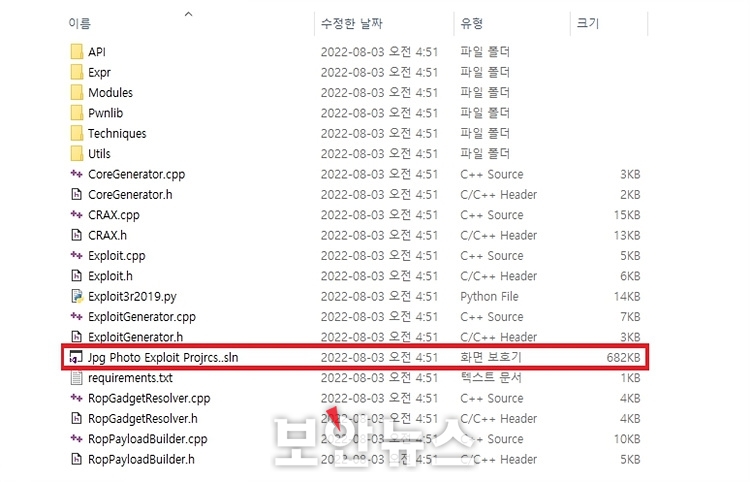

▲다운로드 받은 파일 목록[이미지=안랩]

파일들을 받게 되면 다양한 파일들이 존재한다. 특히 ‘알려진 파일형식의 파일 확장명 숨기기’를 해제하면, 솔루션파일(*.sln)의 아이콘을 갖는 파일은 표기되는 이름도 솔루션 파일처럼 보이기 때문에 실행에 주의가 필요하다. 이는 사용자의 실행을 유도하기 위한 목적으로 제작된 악성코드로 파일 유형을 잘 살펴보면 화면보호기임을 알 수 있다. 윈도 환경에서 .scr 파일은 실행이 가능한 확장자이기 때문에 실행 시 악성코드에 감염된다.

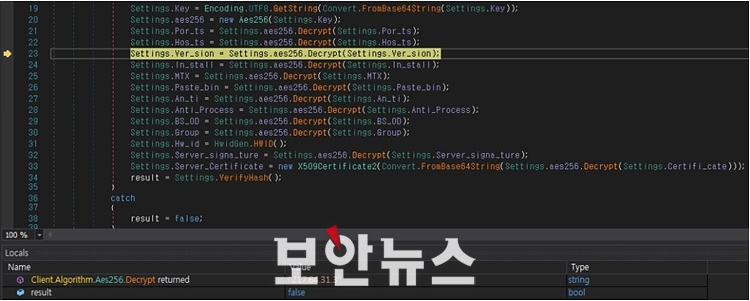

▲AsyncRAT C2 복호화[이미지=안랩]

솔루션 파일로 위장된 악성코드는 파일 진단을 우회하기 위해 파일 외형을 변경시키는 크립터 툴을 사용했다. 이 파일을 실행하면 윈도 정상 프로그램인 AppLaunch.exe, RegAsm.exe, InstallUtil.exe에 인젝션돼 실행되며, 최종 실행되는 악성코드는 RAT 툴이다.

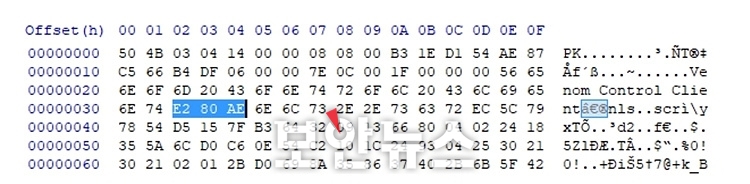

▲악성코드를 ZIP 파일로 압축한 데이터[이미지=안랩]

GitHub와 윈도 탐색기의 확장자가 솔루션파일(*.sln)처럼 보이는 원리는 파일을 압축해 확인 가능하다. 악성코드를 ZIP 파일로 압축 후 ZIP 파일을 Hex Editor에서 열어 보면 파일명에 E2 80 AE가 들어가 있는 것을 확인할 수 있다. 해당 내용을 확인해보면 ‘RIGHT-TO-LEFT OVERRIDE’를 뜻하는 유니코드 문자를 사용하기 때문이다.

최근 많은 사용자가 접속하는 GitHub에서 악성코드 유포자가 악의적인 목적으로 소스코드에 관련된 파일이 아닌 악성코드를 솔루션파일(*.sln)로 위장해 배포되는 사례가 늘어나고 있다.

이와 관련 ASEC 분석팀은 “대부분 프로그래머가 솔루션파일이 포함된 코드를 받고 프로젝트를 열기 위해 솔루션파일을 오픈하는 심리를 이용해 악성코드 유포자가 이를 이용한 것으로 보고 있다”면서, 따라서 “이러한 심리를 이용한 사회공학기법에 대한 주의가 필요하다”고 조언했다. 아울러 “사용자들은 신뢰 되지 않은 작성자가 공개한 내용의 열람에 주의를 기울여야 하며, 사용하고 있는 백신을 항상 최신 버전으로 업데이트해 관리하는 것도 잊지 말아야 한다”고 덧붙였다. [김영명 기자(sw@boannews.com)]

[출처 : 보안뉴스(https://www.boannews.com/media/view.asp?idx=109169&page=7&mkind=1&kind=1)] |

||

| 이전글 | [보안뉴스] 인기 높은 파이선 라이브러리의 취약점 익스플로잇 방법 새롭게 나와 | |

| 다음글 | [보안뉴스] 한가위, 부모님 노리는 스미싱 및 보이스피싱 기승 | |