SECURITY NEWS

| [보안뉴스] 애플 아이폰 사용자들의 잘못된 믿음, 사이버공격에도 무조건 안전하다? | ||

|---|---|---|

|

||

|

[보안뉴스 이상우 기자] 애플 아이폰의 운영체제 iOS는 안드로이드와 비교해 보안이 뛰어나다. 이 사실을 부정할 사람은 거의 없으리라 생각한다. 개방형 생태계를 구축하고 각종 권한을 사용자에게 맡기는 안드로이드와 달리, 애플은 독립적이고 폐쇄적인 생태계를 바탕으로 일부 불편한 점은 있지만, 보안이라는 측면에서 만큼은 상대적으로 우수하다.

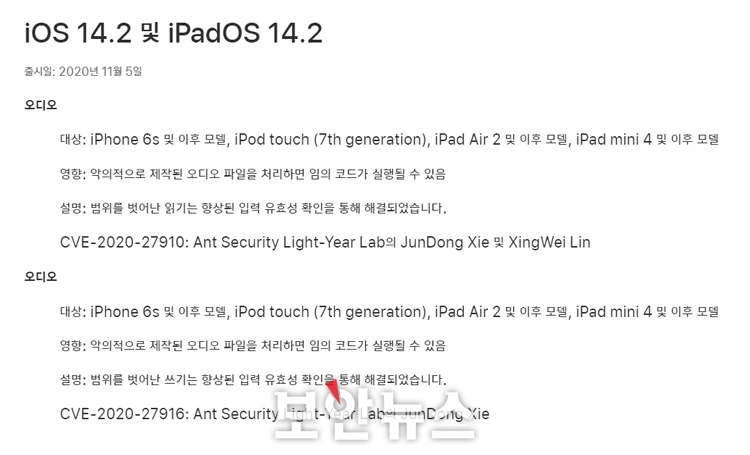

[이미지=utoimage] 하지만 무조건 안전하다는 맹신은 사용자의 보안의식 공백을 만들 수 있다. iOS 역시 사람이 만든 운영체제인 만큼 보안 취약점이 존재할 수밖에 없고, 사용자의 실수로 주요 정보가 유출될 수도 있다. 실제로 지난 2014년에는 아이클라우드 로그인 시 비밀번호 입력 횟수가 무제한인 것을 악용해 비밀번호를 무작위로 입력하는 ‘브루트 포스’ 공격이 감행됐으며, 이를 통해 헐리우드 유명 여배우들이 아이클라우드에 저장한 나체사진이 유출되기도 했다. 이처럼 iOS도 해커의 공격 대상이 될 수 있기에 아이폰 사용자 역시 스마트폰의 기본적인 보안수칙을 반드시 지킬 필요가 있다. 아이폰 사용자를 노리는 악성 문자 메시지 공격(스미싱)은 계정 탈취가 목적인 경우가 많다. 택배 발송, 재난 지원금 수령 등 사용자가 속을 만한 문자 메시지 내용과 URL을 보내고, 해당 URL을 통해 사용자가 교묘하게 꾸며진 피싱 사이트에 접속하도록 이끈다. 피싱 사이트는 국내 유명 포털이나 아이클라우드 로그인 페이지 등으로 꾸며져 있으며, 여기에 사용자가 계정정보를 입력할 경우 해당 정보는 그대로 공격자에게 전송된다. 이를 이용해 해당 서비스에 로그인을 시도하거나 다른 웹사이트에 계정정보를 무작위로 대입하는 ‘크리덴셜 스터핑’ 공격을 할 수도 있다. 특히, 아이클라우드 계정 정보가 노출될 경우 동기화된 주소록이나 사생활 사진 등도 유출될 가능성이 크다.  ▲애플 계정 정보 입력을 유도하는 피싱 사이트[이미지=한국인터넷진흥원] 일반적으로 안드로이드 스마트폰을 노린 스미싱은 특정 URL을 통해 악성 APK 파일을 내려받게 하고, 이를 설치하는 것이 목적이다. 이와 달리, 외부 설치 파일을 이용하기 어려운 iOS에 맞춰 계정 정보를 노리는 형태의 공격이 많다. 특히, 최근에는 피싱 사이트에서 사용자의 운영체제를 파악해 안드로이드 스마트폰에는 APK 파일 설치를 유도하고, iOS에서는 로그인 페이지를 사칭한 화면이 나타나도록 설계하는 등 공격 효율성을 높이는 사이버 범죄도 등장했다. 이 때문에 iOS 사용자는 자신의 계정을 철저하게 관리해야 한다. 애플ID 이중 인증(2단계 인증) 기능을 설정하는 것은 물론, 자신이 주로 쓰는 웹 서비스에도 이를 적용하는 것이 좋다. 이 경우 계정 정보가 유출되더라도 2단계 인증 수단이 없다면 본인 계정에 접근할 수 없기 때문에 상대적으로 안전하다. 다른 운영체제나 소프트웨어처럼, iOS에도 CVE ID를 부여하는 보안 취약점이 있다. 가령, CVE-2019-8592는 iOS 13 버전에서 악성 음악 파일을 통해 원격 코드를 실행하는 취약점이고, CVE-2019-8705는 동일 버전에서 악성 동영상 파일을 통한 원격 코드 실행 취약점이다. 지난 11월 출시된 iOS 14.2에서도 각종 신규 취약점이 보고되고 있다. 특히, 악성 앱을 통해 커널 권한을 획득하고 원격 코드를 실행하는 취약점(CVE-2020-27932)과 특정 서체를 악용한 원격 코드 실행 취약점(CVE-2020-27930), 악성 앱을 통한 커널 메모리 유출 취약점(CVE-2020-27950) 등은 실제로 악용됐을 가능성도 있다. 물론 애플은 현재 해당 취약점에 대해 보안 업데이트를 마친 상태다. 참고로 iOS 운영체제의 보안 취약점에 관한 정보는 애플 공식 홈페이지에서 고객지원 탭을 선택하고, ‘iOS 보안 콘텐츠’라는 키워드를 검색해 확인할 수 있다.  ▲애플 취약점 정보 및 대응 현황 정보[이미지=애플]

[출처 : 보안뉴스(https://www.boannews.com/media/view.asp?idx=93283)] |

||

| 이전글 | [보안뉴스] 파이어아이 해킹 사건, 전말 드러나지 않아도 이미 심각하다 | |

| 다음글 | [보안뉴스] 솔라윈즈의 FTP 비밀번호 ‘solarwinds123’이 평문으로 노출? | |