SECURITY NEWS

| [보안뉴스] 北 해킹창구 ‘매직라인(MagicLine4NX)’ 취약점 아직도 악용중! | ||

|---|---|---|

|

||

|

일부 언론사·기관 등의 취약점 방치로 北 해킹창구로 악용 소지 포착 국정원, 조속한 패치 당부와 함께 과기부·백신사 등 관계기관과 합동대응 중

[보안뉴스 원병철 기자] 국정원이 북한 해킹조직이 국내 보안인증 소프트웨어 취약점을 악용한 해킹 공격을 지속하고 있다며, 조속한 업데이트를 재차 당부하고 기관을 대상으로는 백신사 등과 합동으로 구버전 S/W 자동 삭제 등 능동적 대응에 나설 계획임을 밝혔다.

[이미지=gettyimagesbank]

지난 6월 국정원은 北 정찰총국이 보안인증 S/W 취약점을 악용, 공공기관·언론사·방산·IT 등 50여개 기관을 해킹했다며, 신속한 해당 S/W 업데이트 및 삭제를 당부한 바 있다.

해당 소프트웨어인 ‘MagicLine4NX(매직라인)’는 국가·공공기관, 금융기관 등 홈페이지에 공동인증서를 활용하여 로그인할 경우 본인인증을 위해 PC에 설치되는 소프트웨어다.

대부분 기관은 국정원의 사이버보안 권고(6.28)에 따라 S/W 업데이트 또는 삭제 등 조치를 완료했으나, 일부 기관과 일반 사용자들은 업데이트나 삭제를 하지 않아 여전히 해킹 위험에 노출되어 있었다.

실제로 국정원은 최근 일부 기관과 일반 사용자들이 보안조치를 미루는 사이에 북한의 해킹 창구로 악용되는 것을 탐지했다.

특히, 패치가 안 된 일부 언론사의 경우 北 해커가 해당 취약점을 악용, 해킹 인프라를 재구축하려는 정황이 포착됐다고 밝혔다. 만약 북한 해커의 계획대로 언론사 홈페이지가 해킹되었다면 최신 버전 보안인증 S/W를 사용하지 않는 독자가 홈페이지 방문시 해킹 위험에 노출되는 등 피해 범위가 컸을 것이라고 우려했다.

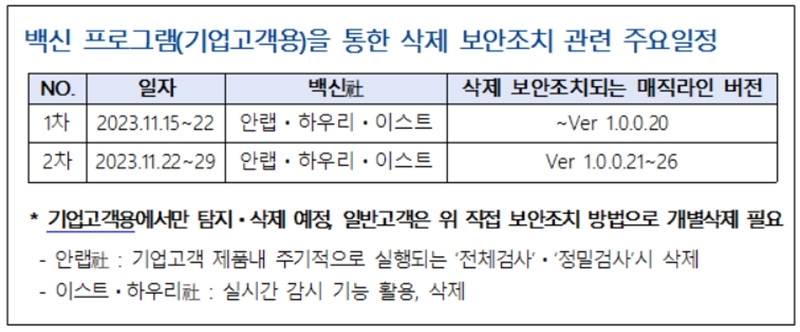

▲백신 프로그램 삭제 보안조치 일정[자료=국정원]

기업용 백신을 사용하는 기관은 11.15부터 자동 삭제 시행! 이에 국정원은 사안의 중대성을 감안하여 일차적으로 해당 기관들과 구버전 삭제 등 보안대책을 시행토록 지원했다. 나아가 국가사이버위기관리단을 중심으로 과학기술정보통신부, 한국인터넷진흥원, 금융보안원과 안랩, 하우리, 이스트시큐리티, 드림시큐리티가 합동으로 기관내 설치된 백신(기업용)에서 구버전 S/W를 탐지, 삭제토록 할 계획이다. 실제로 11.15부터 안랩(V3)·하우리(바이로봇)·이스트소프트(알약)를 사용 중인 기업은 백신을 통해서 MagicLIne4NX 구버전(1.0.0.26 버전 이하)이 자동 탐지·삭제될 예정이다.

일반 사용자들은? 일반 사용자는 직접 해당 S/W를 삭제하기 어렵고, 백신에 의해 강제 삭제할 수 없는 여건임을 감안해 ‘구버전 삭제 전용도구 및 업데이트 도구’를 활용해 직접 조치할 것을 당부했다. 아니면 윈도우 제어판(프로그램)에서 ‘MagicLIne4NX’ 찾아 직접 삭제할 수 있다고 설명했다.

국정원은 “그간 여러 차례 보안권고문 배포와 언론보도 등을 통해 보안조치를 권고했으나, 보안인증이 취약한 S/W 구버전이 설치된 PC가 여전히 많은 실정이므로 공격 재개시 막대한 피해가 우려 된다”고 강조했다. 또한, “무엇보다 국민들의 예방 조치가 중요한 만큼 안내에 따라 PC에 해당 S/W를 삭제하거나 업데이트해 줄 것과 함께 이해를 돕기 위해 만화형식으로 작성된 카드뉴스도 참고해주길 바란다”고 당부했다. [원병철 기자(boanone@boannews.com)]

[출처 : 보안뉴스(https://www.boannews.com/media/view.asp?idx=123497&page=1&mkind=1&kind=)] |

||

| 이전글 | [보안뉴스] 북한의 해킹 조직들, 팀시티 서버의 초고위험도 취약점 해킹 | |

| 다음글 | [보안뉴스] 2024년 보안팀이 마주할 5가지 문제 | |